Vous avez créé vos étiquettes de confidentialité.

Vous les avez publiées auprès de vos utilisateurs.

Mais sans stratégie DLP, vos données restent encore exposées.

Vos utilisateurs peuvent toujours envoyer des données labellisées, même confidentielles.

La Data Loss Prevention permet de détecter, surveiller et bloquer les partages inappropriés de données sensibles dans Microsoft 365.

⚙️ Mise en place pas à pas

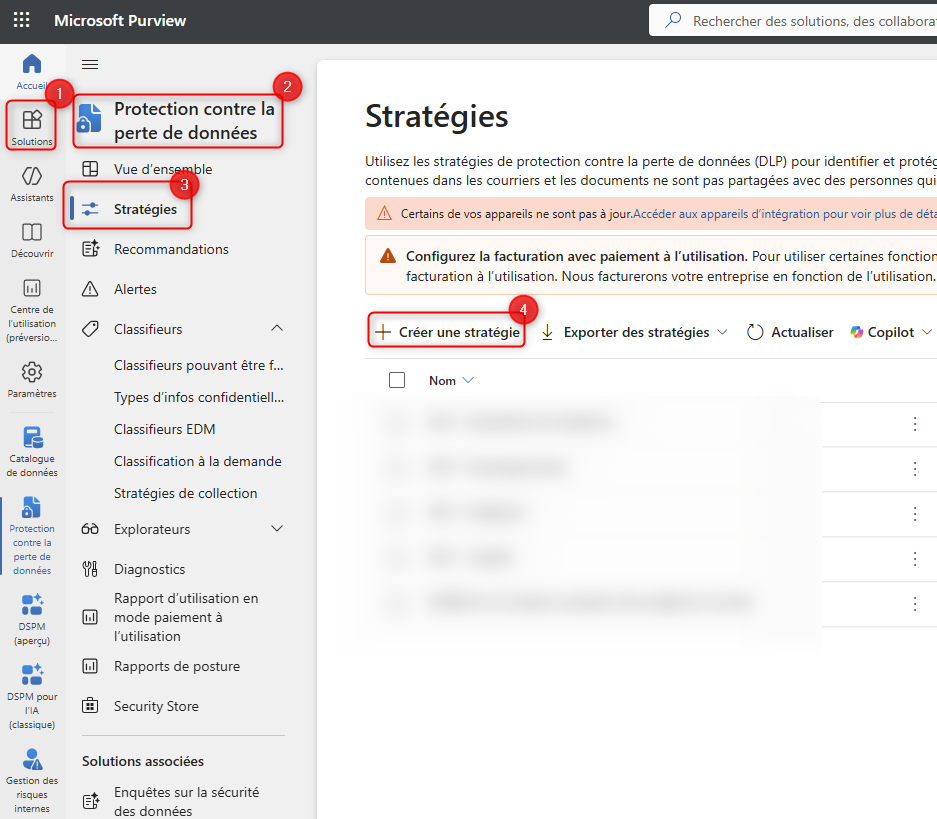

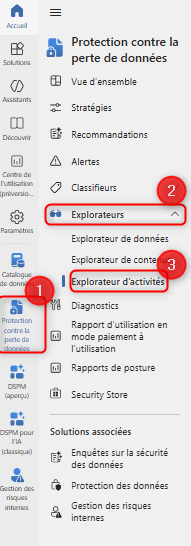

On repart sur le portail Purview : https://compliance.microsoft.com/

- Solutions (1)

- Protection contre la perte de données (2)

- Stratégies (3)

- Créer une stratégie (4)

💡 Bonne pratique

Avant de créer la stratégie en question, il faut parler des recommandations.

Cela permet de désactiver et de modifier plus facilement votre DLP sans impacter les autres sources.

L’architecture de base :

- 1 DLP pour les données (SharePoint / OneDrive)

- 1 DLP pour les emails

- 1 DLP pour les postes de travail

On peut aller plus loin avec l’ajout de :

- DLP sur l’IA

- DLP sur les applications cloud non gérées via le navigateur Edge for Business

Bien sûr, l’article suivant vous permettra d’inclure cette DLP sur l’IA.

Vous voilà rodé sur la partie architecture, passons à la création de ces DLP.

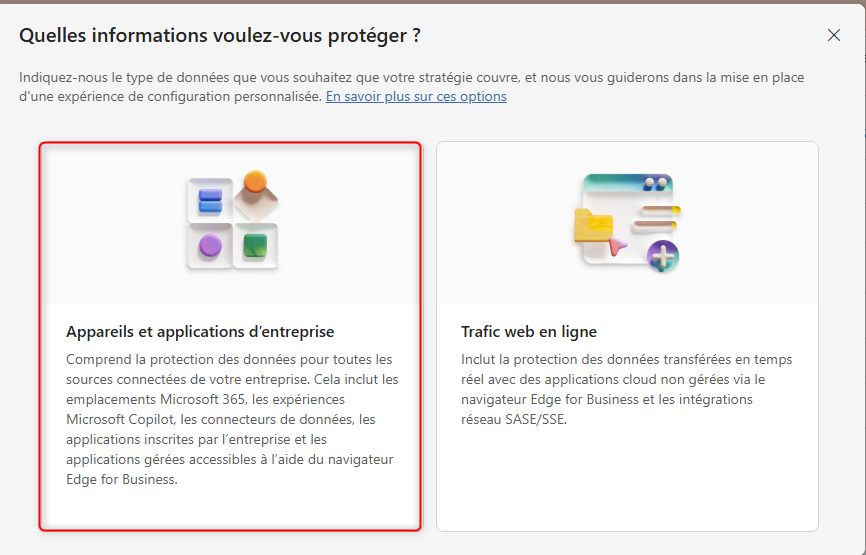

🧭 Choix du type de stratégie

Choisissez « Appareils et applications d’entreprise ».

Dans cette vue, vous avez la possibilité de choisir quels éléments dits confidentiels seront bloqués.

Ce qui nous intéresse ici, ce sont nos fichiers étiquetés, donc des données sensible et personnalisées.

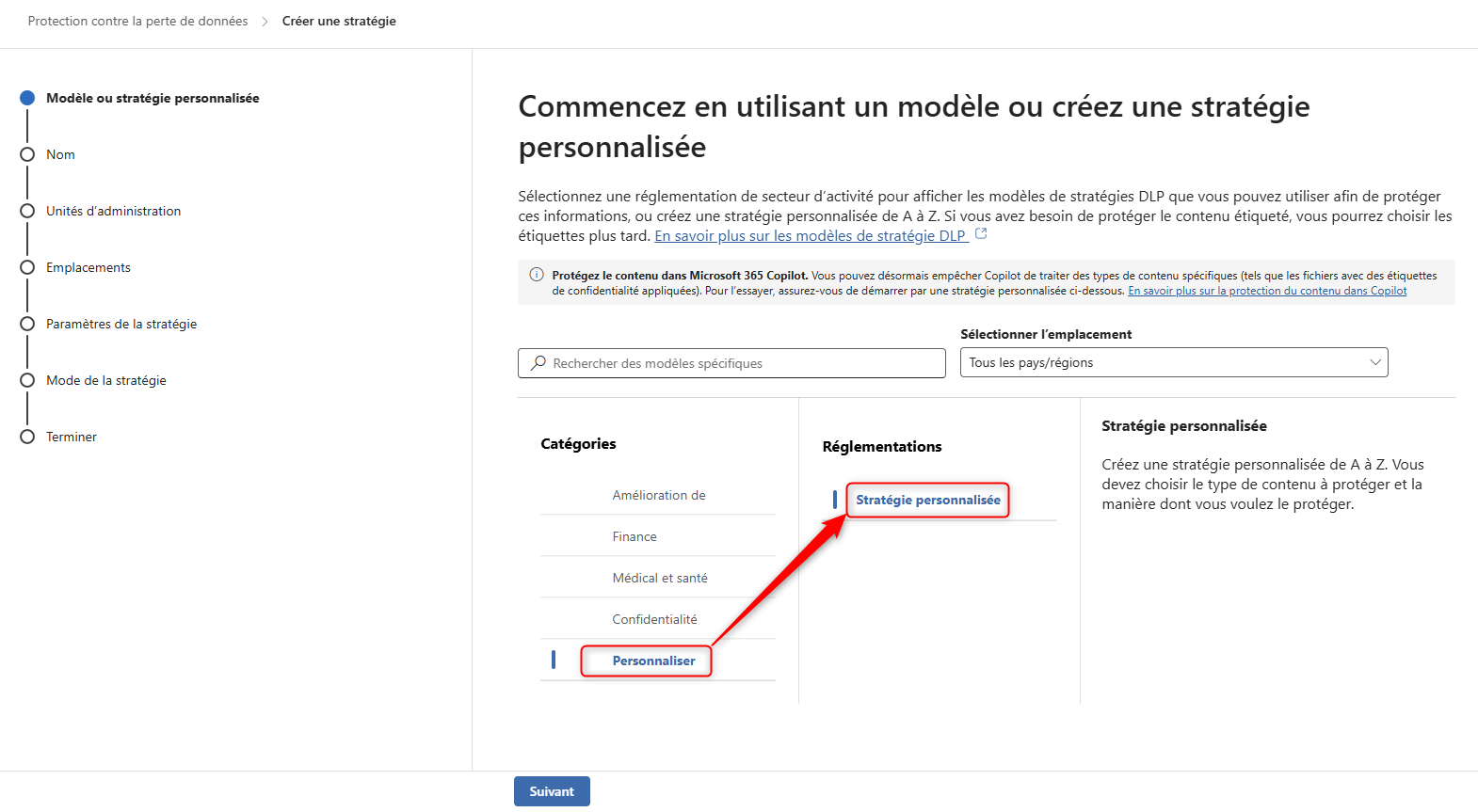

On choisit donc « Personnaliser ».

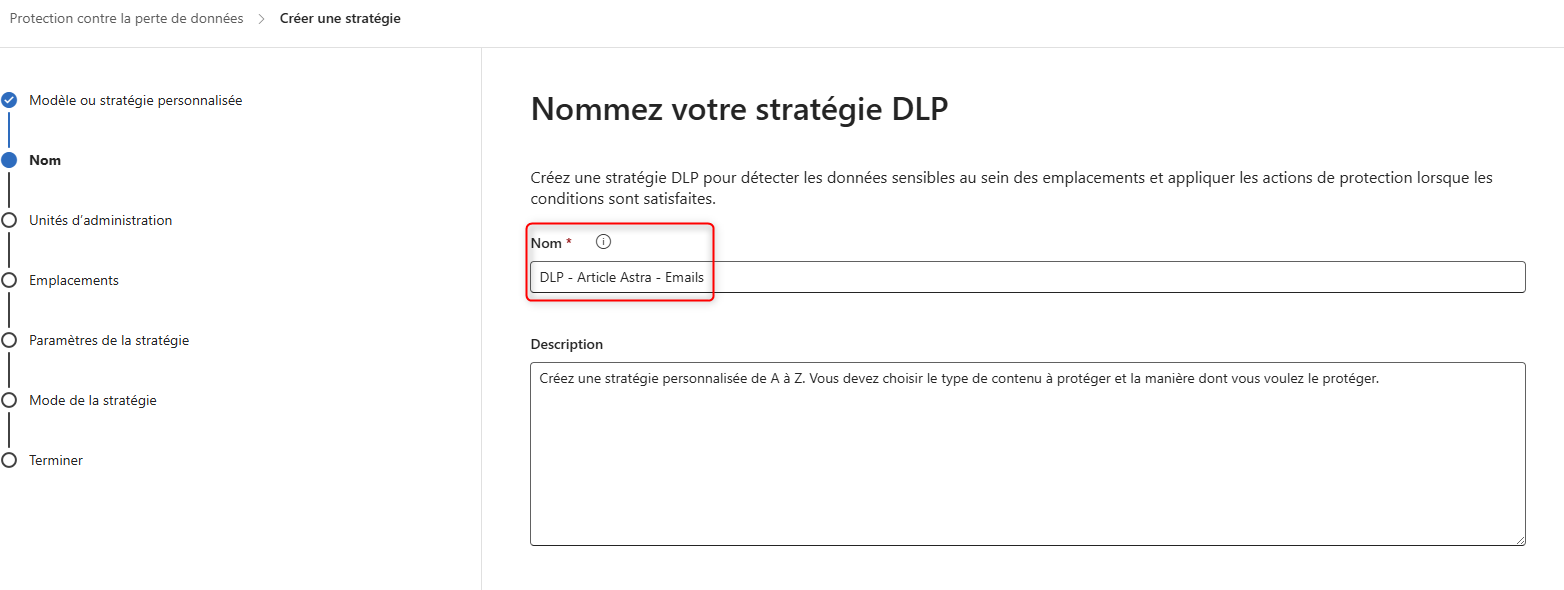

🏷️ Nom de la stratégie

Choisissez un nom en fonction de la source de vos données et, si besoin, de la solution utilisée.

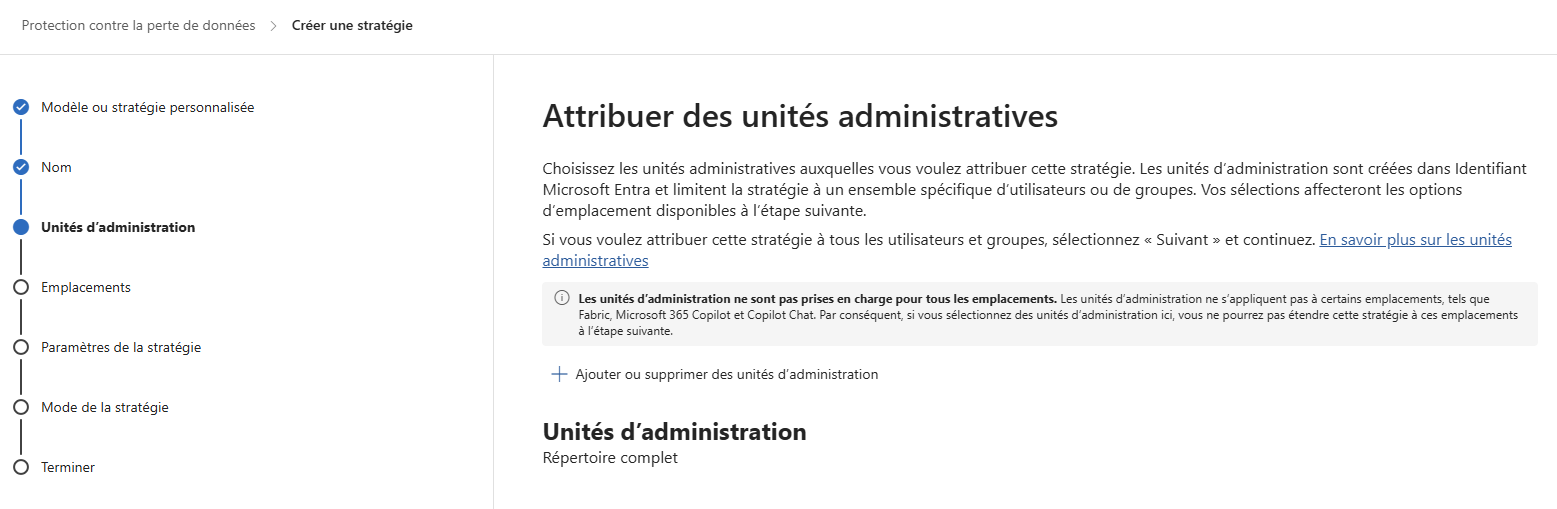

Vous pouvez attribuer vos DLP à vos unités d’administration si vous en possédez.

🎯 Sources de données

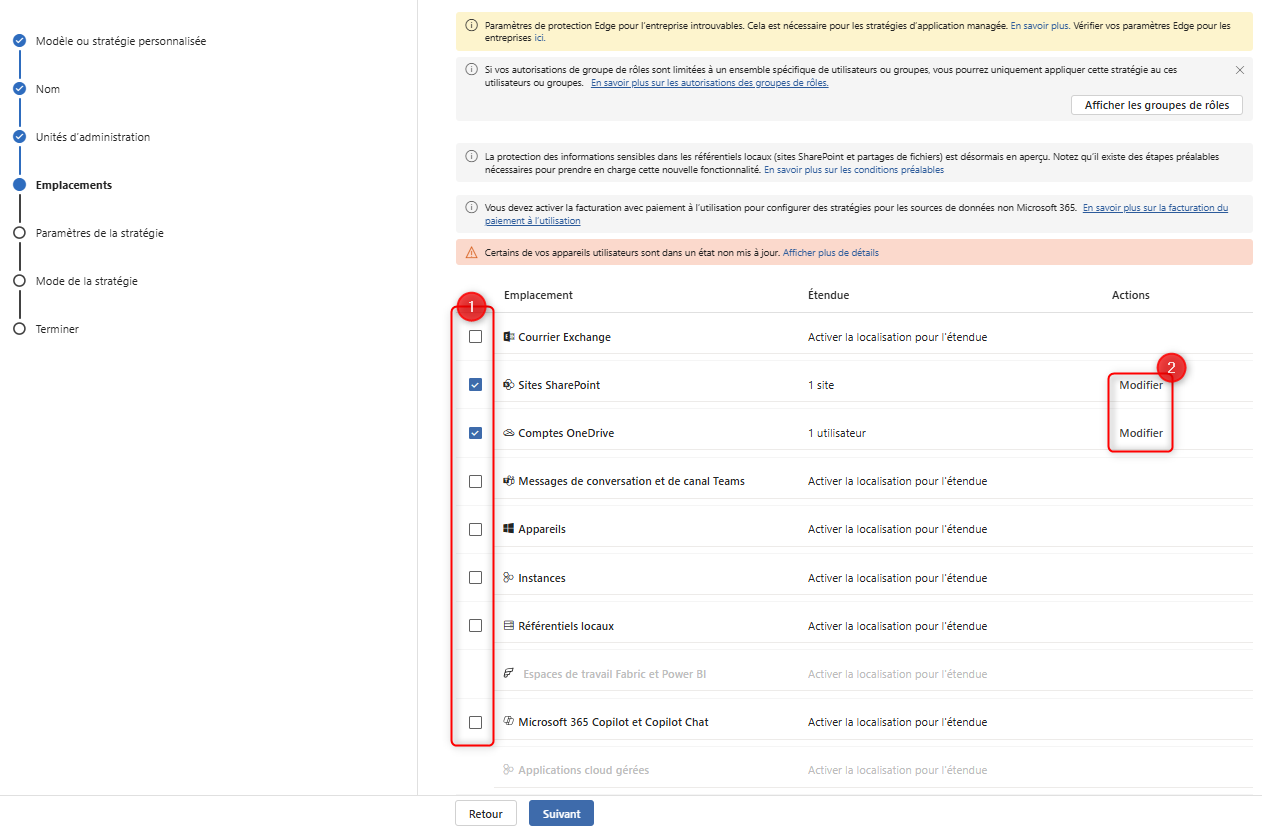

On commence à arriver dans du concret. Modifiez les différentes sources selon l’objectif de votre DLP (1).

Vous pouvez cibler (2) :

- un site

- un appareil

- un utilisateur

Comme nous avons créé une DLP personnalisée, nous n’avons qu’un choix ici.

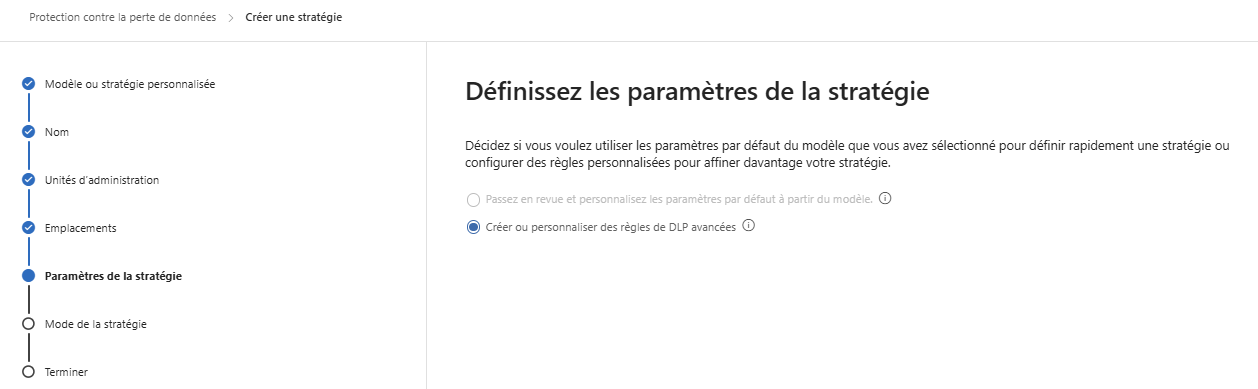

🧩 Création des règles

On va maintenant créer nos différentes règles.

💡 Bonne pratique :

- Créer une règle par étiquette

- Créer une règle par destination (externe / interne)

Dans notre exemple :

- Bloquer l’envoi de fichiers confidentiels et internes vers l’extérieur

- Envoyer une notification lorsqu’un fichier confidentiel est partagé en interne

Nous aurons donc :

- SharePoint & OneDrive – Label Confidentiel – Partage externe → blocage

- SharePoint & OneDrive – Label Confidentiel – Partage interne → notification

- SharePoint & OneDrive – Label Interne – Partage externe → blocage

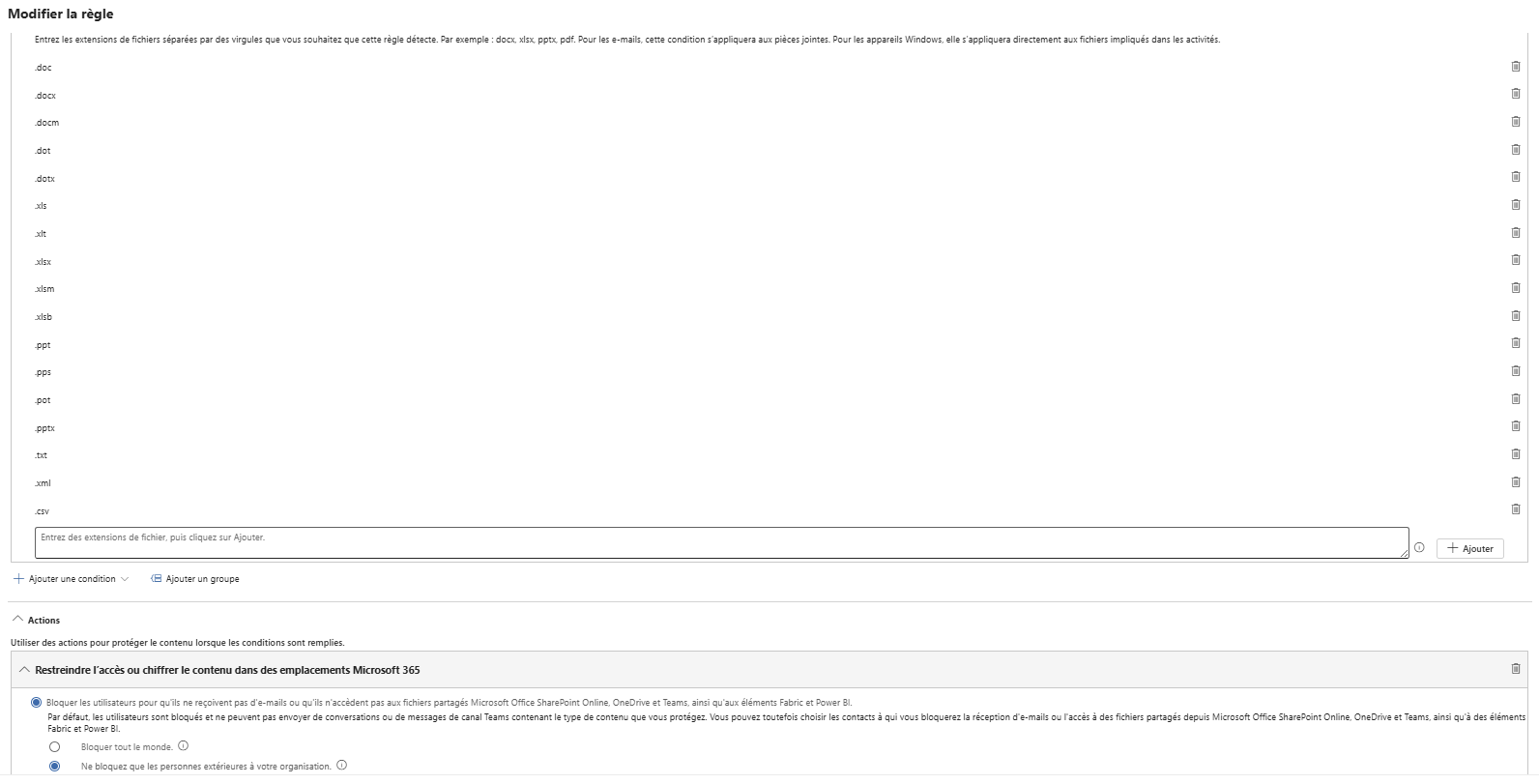

Par “partage externe fichiers”, on entend les partages via Word, Excel, PowerPoint, SharePoint ou OneDrive.

Le périmètre des mails est le même que celui des fichiers. Seul celui des postes de travail diffère.

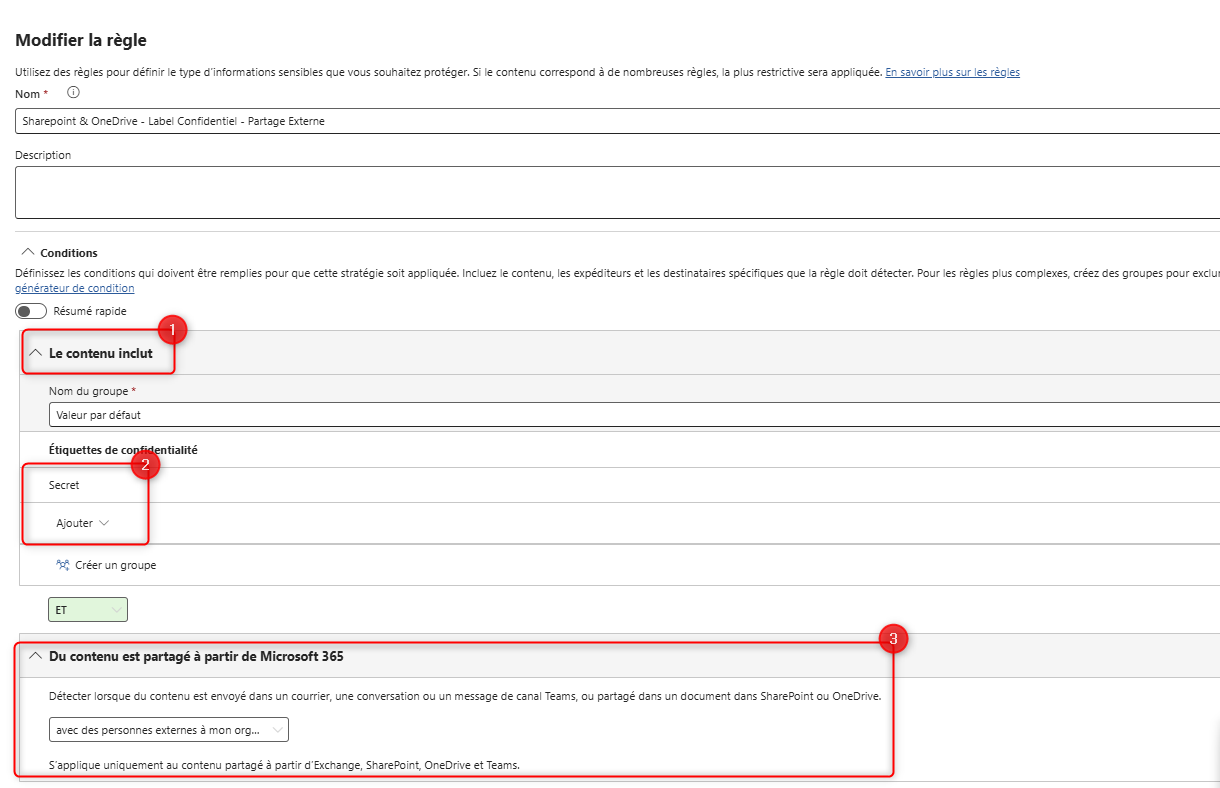

🔍 Déclencheurs

Dans un premier temps, nous définissons les indicateurs qui déclenchent les actions.

Ici, nous ciblons les labels confidentiels lorsque le contenu est partagé à l’externe :

- Le contenu inclut (1)

- L’étiquette confidentielle (2)

- Le contenu est partagé avec des personnes externes (3)

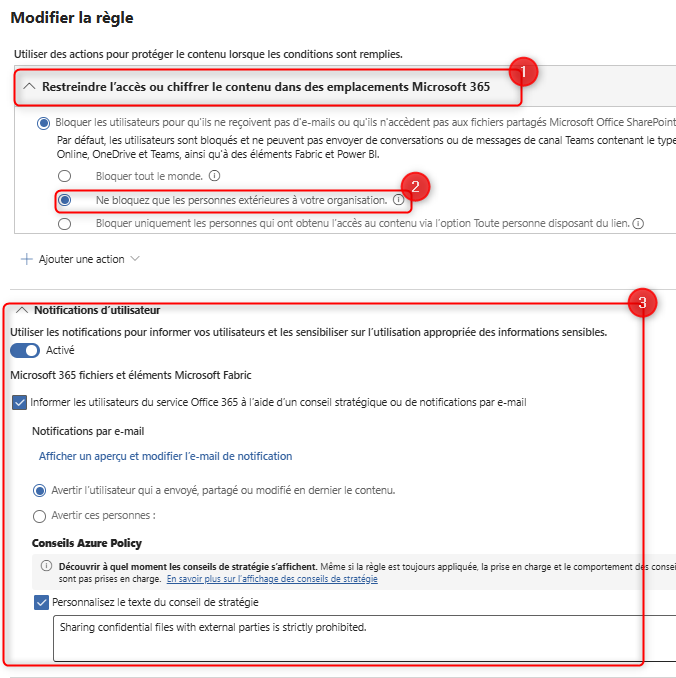

🚨 Actions

Nous avons défini les déclencheurs, passons maintenant aux actions.

- Restreindre l’accès ou chiffrer le contenu (1)

- Bloquer uniquement les personnes externes (2)

- Notification utilisateur + bandeau (3)

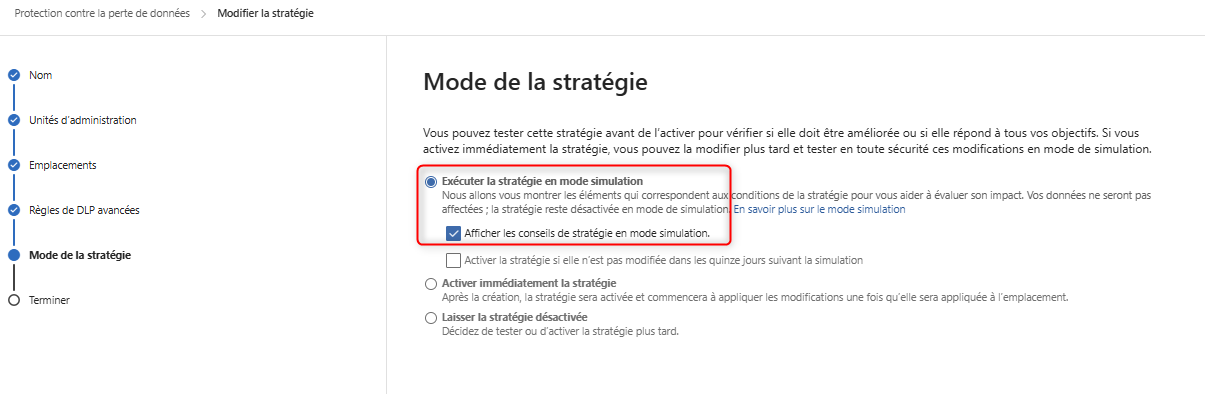

🧪 Activation

Une fois vos règles configurées, activez la stratégie :

- en simulation

- ou sur un groupe cible

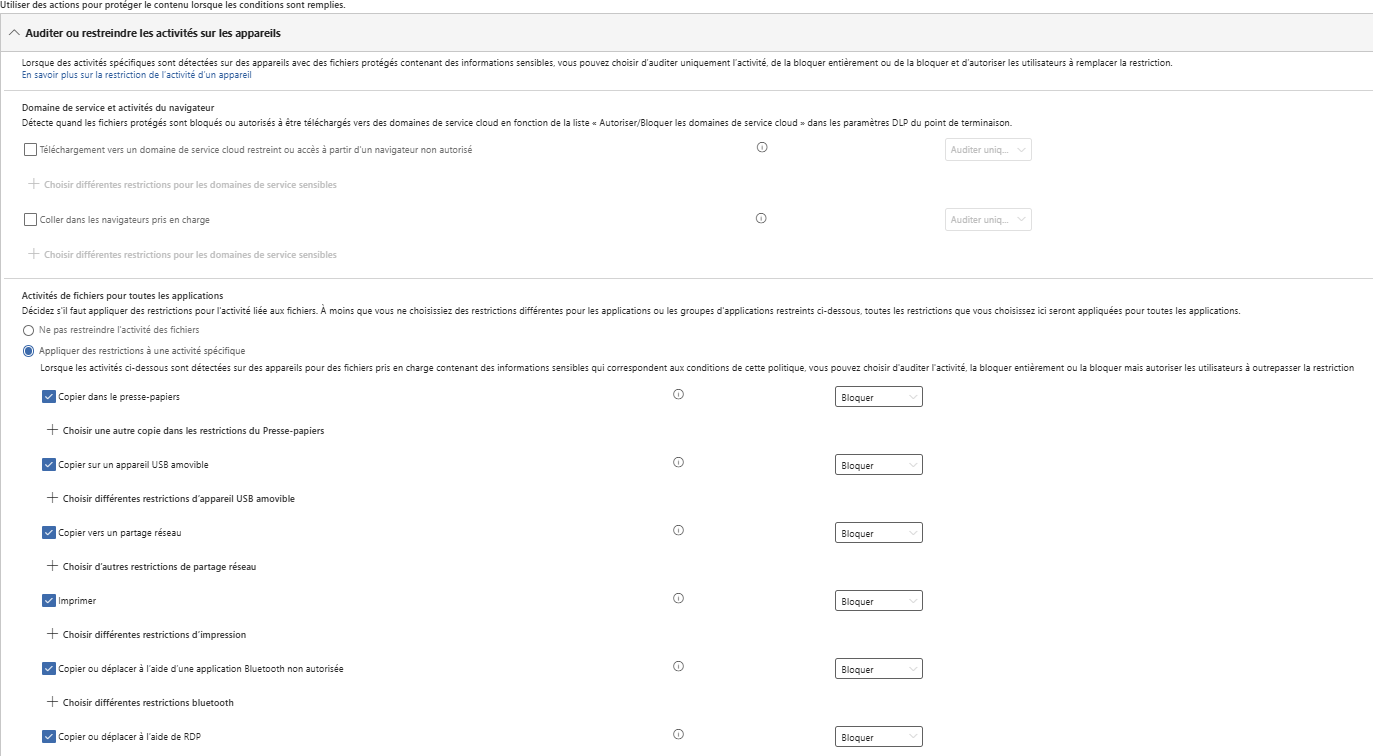

💻 Endpoint DLP

Chaque source permet d’augmenter la sécurité.

- Besoin de contrôler les actions sur poste de travail ?

Endpoint DLP permet les blocages, restrictions et audits.

Exemple : bloquer la copie de fichiers confidentiels vers un périphérique externe ou le copier-coller.

📧 Contrôle des extensions en email

- Besoin de bloquer certains types de fichiers en email ?

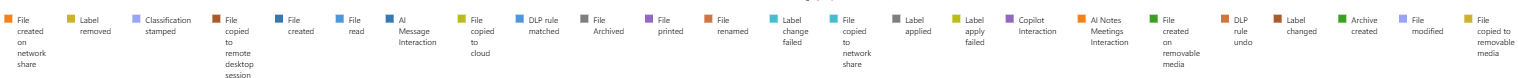

📊 Explorateur d’activités

Pour visualiser les actions DLP, utilisez l’explorateur d’activités.

✅ Conclusion

Cet article conclut la série sur les bases du DLP.

Comme vous l’avez compris, Microsoft Purview offre une approche très complète de la protection des données et constitue un pilier essentiel de votre stratégie de sécurité.

Dans cet article, je vous ai présenté l’un des cas d’usage les plus courants.

À vous maintenant de l’adapter à votre environnement.

Dans les prochains articles, vous pourrez :

- auditer & sécuriser les usages web

- encadrer les IA publiques

2 thoughts on “🛡️ Prévention contre la perte de données (DLP) avec Microsoft Purview”