Vos utilisateurs utilisent déjà des IA.

ChatGPT, Copilot, Gemini… ces outils font désormais partie du quotidien.

Le problème ? Vous n’avez aujourd’hui aucun contrôle sur ce qui est envoyé, alors même que le risque de fuite de données est plus important qu’on ne l’imagine.

Et même si vos utilisateurs disposent d’une IA interne comme Copilot, les préférences individuelles et l’effet de mode autour de certaines plateformes poussent souvent à utiliser plusieurs IA en parallèle.

⚠️ Périmètre et limites

Cette solution repose sur l’utilisation de l’extension Purview dans les navigateurs compatibles.

Navigateurs supportés :

- Microsoft Edge

- Google Chrome

- Brave

- Mozilla Firefox

Deux approches s’offrent alors à vous :

- Bloquer les navigateurs non gérés

- Bloquer directement l’accès aux IA publiques

La première approche est souvent la plus pertinente, notamment parce que certains navigateurs restent difficiles, voire impossibles, à gérer correctement.

Exemple : Opera, Safari…

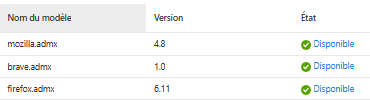

📦 Installation des ADMX avec Intune

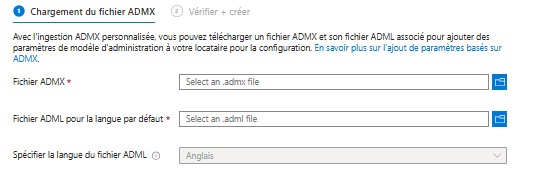

La première étape consiste à importer les modèles ADMX afin de pouvoir gérer les paramètres des navigateurs via Intune.

Pour Mozilla Firefox et Brave, il est nécessaire de passer par l’intégration des modèles ADMX pour pouvoir les administrer correctement.

Navigateurs concernés :

- Mozilla Firefox

- Brave

Téléchargement des fichiers :

- Configurer les policies liées aux extensions

- Autoriser ou forcer certaines extensions

Installation des ADMX / ADML :

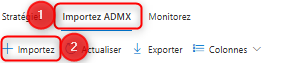

- Rendez-vous sur le portail Intune

- Cliquez sur Appareils (1) puis sur Configuration (2)

- Cliquez sur “Importer ADMX” (1) puis sur “Importer” (2).

- Importez les fichiers ADMX / ADML téléchargés précédemment

- Brave :

- Nom : Brave ADMX

- OMA-URI : ./Device/Vendor/MSFT/Policy/ConfigOperations/ADMXInstall/Brave/Policy/BraveAdmx

- Type de données : Chaîne

- Valeur : trop longue à afficher ici, disponible sur notre GitHub

- Mozilla Firefox :

- Nom : Firefox ADMX

- OMA-URI : ./Device/Vendor/MSFT/Policy/ConfigOperations/ADMXInstall/Firefox/Policy/FirefoxAdmx

- Type de données : Chaîne

- Valeur : trop longue à afficher ici, disponible sur notre GitHub

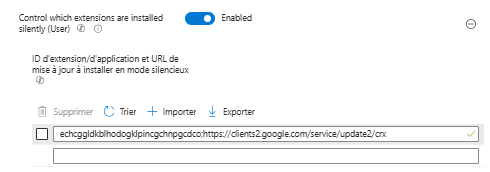

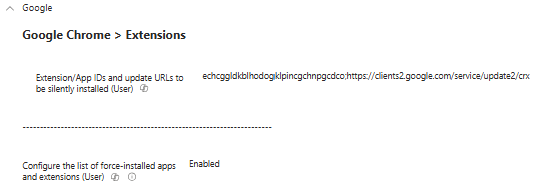

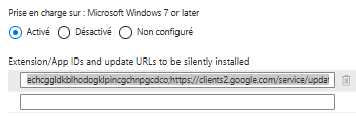

🧩 Déploiement de l’extension Purview

L’extension Purview doit être déployée via Intune sur les navigateurs des utilisateurs.

echcggldkblhodogklpincgchnpgcdco;https://clients2.google.com/service/update2/crx

<enabled/>

<data id="ExtensionSettings" value='{"microsoft.defender.browser_extension.native_message_host@microsoft.com":{"installation_mode":"force_installed","install_url":"https://github.com/microsoft/purview/raw/main/endpointDLP/browser_extension/prod-1.1.0.212.xpi","updates_disabled":false}}'/>

- Nom : Firefox OMA-URI Purview extension

- OMA-URI : ./Device/Vendor/MSFT/Policy/Config/Firefox~Policy~firefox~Extensions/ExtensionSettings

- Type de données : Chaîne

echcggldkblhodogklpincgchnpgcdco;https://clients2.google.com/service/update2/crx

⚙️ Création des règles Purview

Nous avons terminé avec la partie Intune. Place maintenant à Purview.

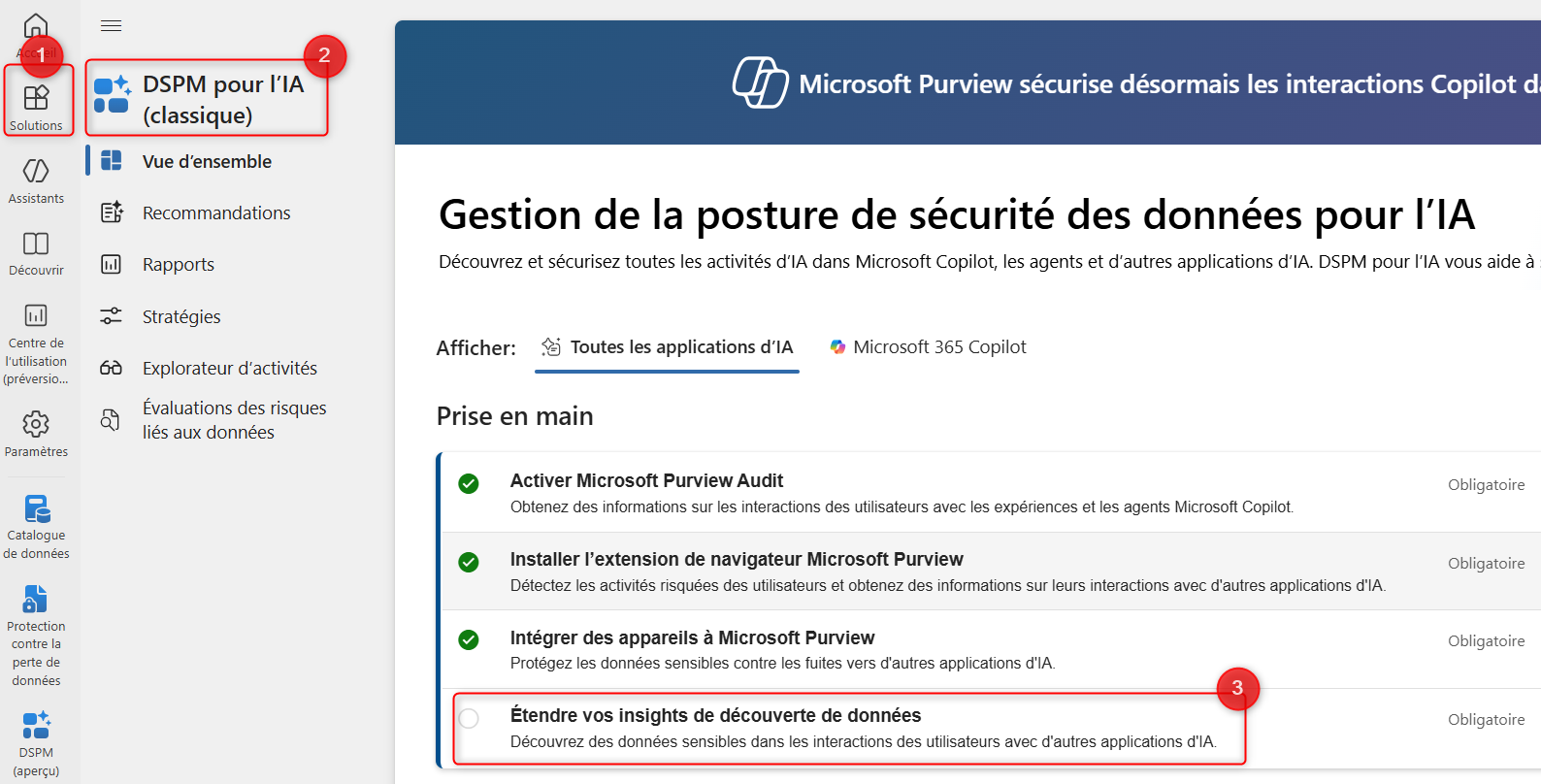

On repart sur le portail Purview : https://compliance.microsoft.com/

- Solutions (1)

- DSPM pour l’IA classique (2)

- Étendre vos insights de découverte de données (3)

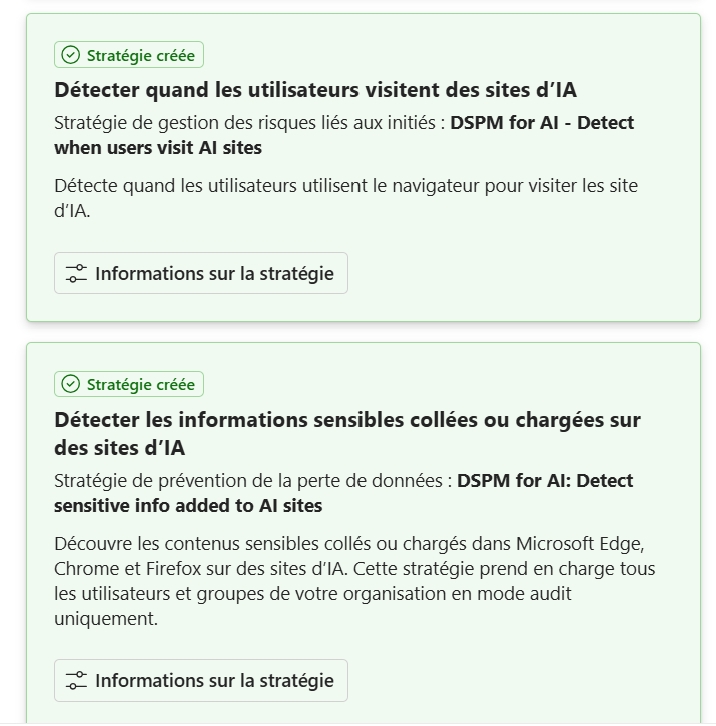

Nous allons nous concentrer sur les deux configurations suivantes :

- Détecter quand les utilisateurs visitent des sites d’IA

- Détecter les informations sensibles collées ou chargées sur des sites d’IA

Vous pouvez cliquer sur chacune de ces configurations pour les créer.

Vous pouvez également les retrouver dans leurs solutions respectives :

- Gestion des risques internes → Détecter quand les utilisateurs visitent des sites d’IA

- Protection contre la perte de données → Détecter les informations sensibles collées ou chargées sur des sites d’IA

Je vous détaille ces deux points juste après.

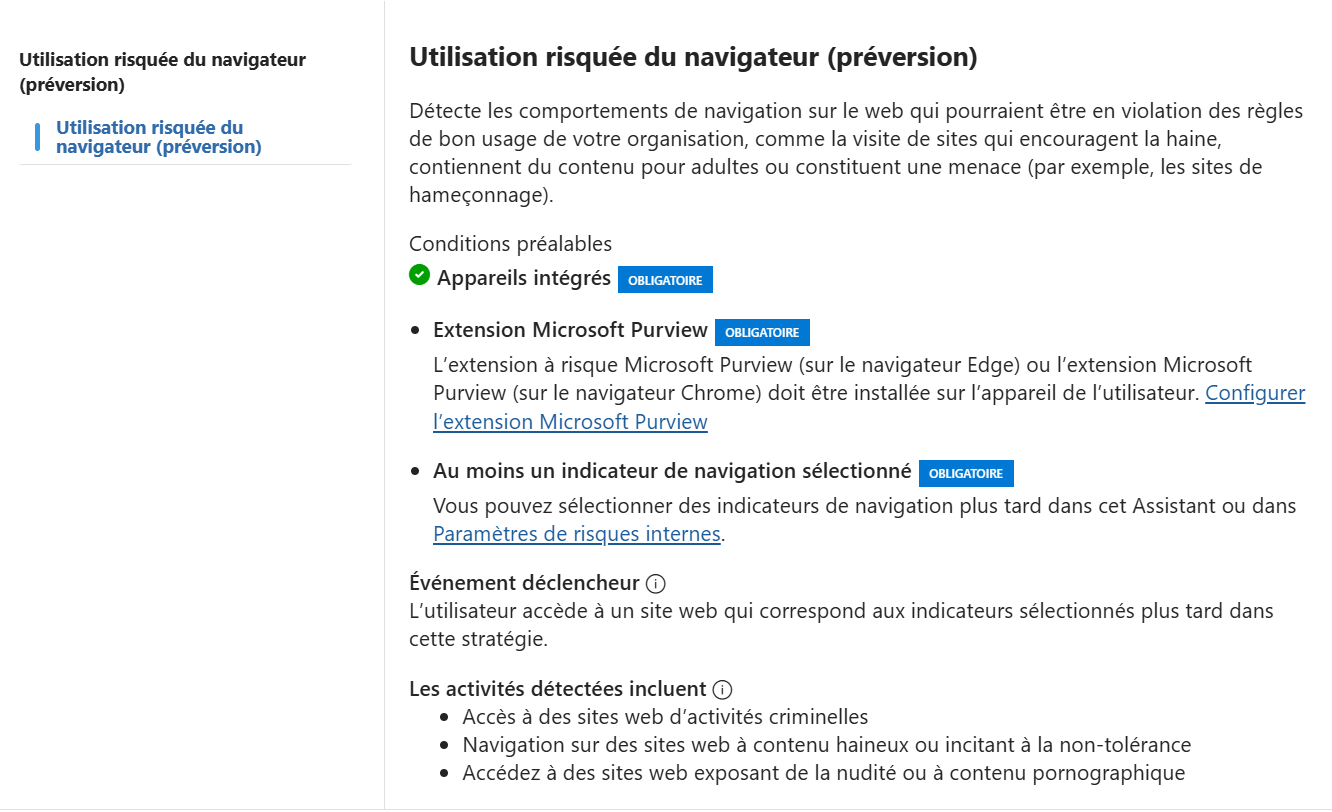

🎯 Détecter quand les utilisateurs visitent des sites d’IA

Pour cette configuration, plusieurs prérequis — déjà mis en place ou couverts dans les prochaines étapes — vous sont présentés.

Si vous avez suivi mes derniers articles sur :

Vous reconnaîtrez les paramètres habituels à configurer :

- Le nom de la configuration, automatiquement généré via le template Microsoft

- L’attribution des unités d’administration

- Le périmètre de déploiement : scope restreint pour un test / POC ou tous les utilisateurs

Ici, nous pouvons ignorer la priorisation et certains déclencheurs, car les éléments qui nous intéressent sont déjà cochés par défaut.

D’autres déclencheurs, comme :

- Naviguer vers des sites malveillants

- Naviguer vers des sites de phishing

- …

sont désactivés par défaut afin d’éviter les doublons avec d’éventuels filtres de contenu déjà présents dans Defender for Endpoint.

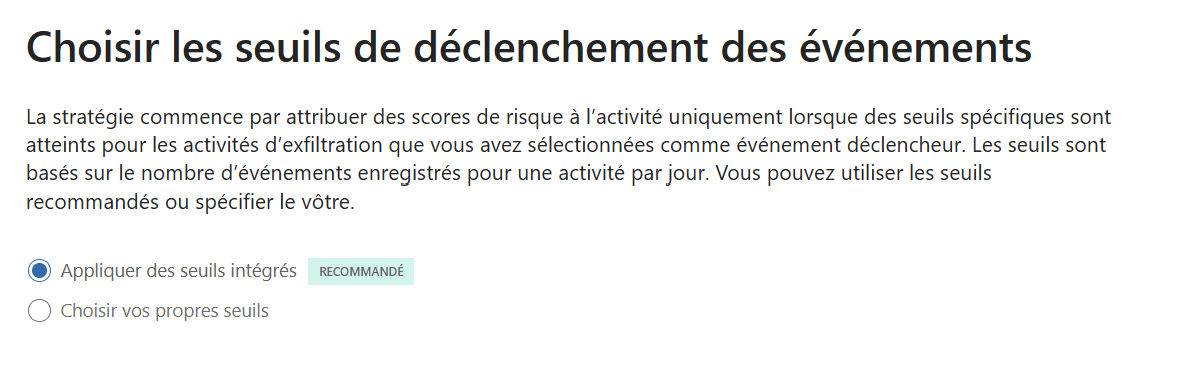

Pour les seuils, je vous recommande de conserver les recommandations Microsoft.

Cliquez ensuite sur Suivant jusqu’à la création de votre stratégie.

🎯 Détecter les informations sensibles collées ou chargées sur des sites d’IA

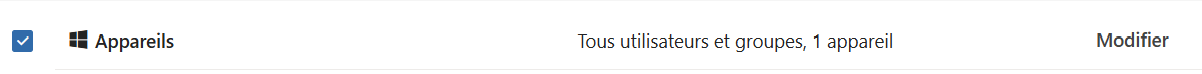

Rebelote : nom, unités d’administration, puis choix de l’emplacement.

Emplacement de la donnée : Appareils

C’est ici que les choses deviennent vraiment intéressantes, car vous allez pouvoir décider des actions à appliquer aux utilisateurs.

Bloquer ou auditer ? À vous de choisir selon votre objectif final.

Cela vous permettra de récupérer davantage d’informations sur les usages réels pendant la phase de test.

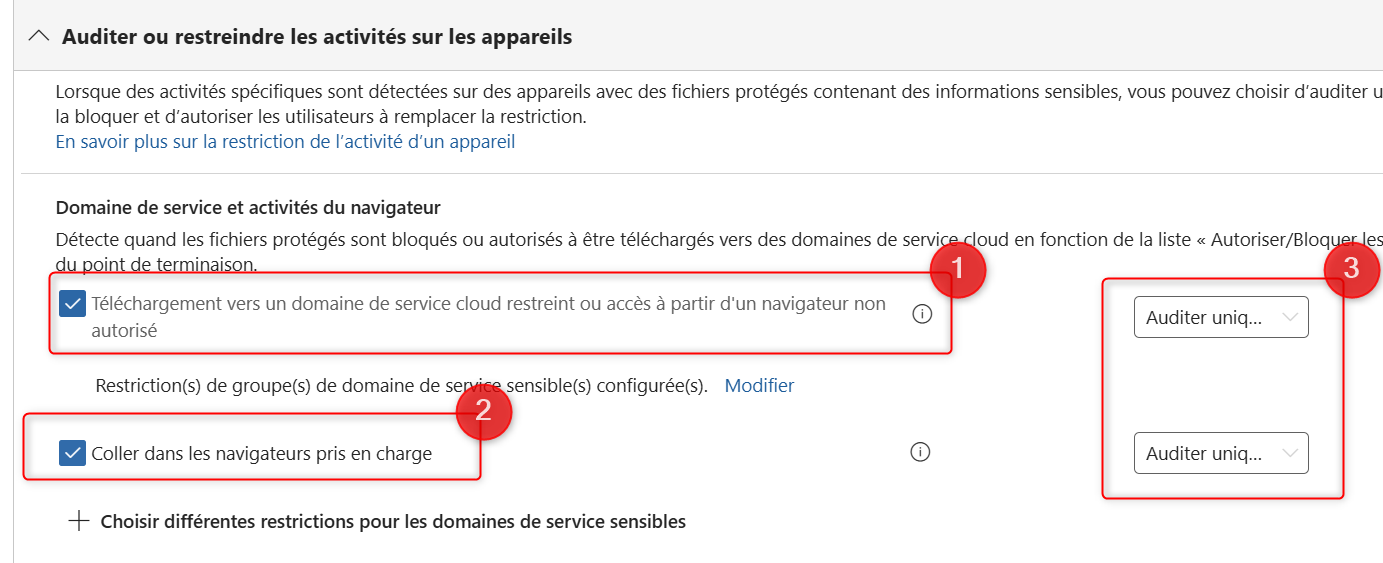

Deux paramètres sont particulièrement critiques :

- Téléchargement vers un domaine de service cloud ou accès à partir d’un navigateur non autorisé (1)

Cela concerne les pièces jointes que les utilisateurs peuvent envoyer vers une IA.

- Coller dans les navigateurs pris en charge (2)

Cela concerne les copier-coller depuis un fichier ou un document vers une page web d’IA.

⚠️ Attention : cette configuration peut introduire une latence d’environ 3 secondes lors du copier-coller.

Ce délai permet à l’extension Purview d’analyser le contenu et de déterminer s’il provient d’un document labellisé ou s’il contient des informations sensibles.

Cela peut également devenir un excellent argument pour encourager vos utilisateurs à privilégier l’IA de votre entreprise.

Plusieurs choix vous sont proposés dans la liste déroulante (3) :

Auditer : permet d’obtenir de la visibilité sur l’utilisation des IA publiques, hors IA interne.

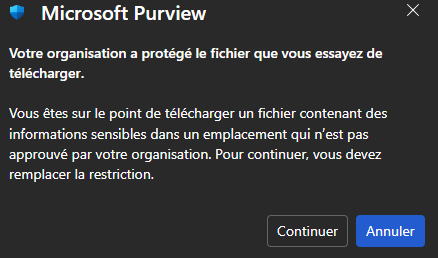

Bloquer avec override : permet de bloquer l’action dans un premier temps, tout en laissant la possibilité à l’utilisateur de la contourner.

Bloquer : bloque l’action sans possibilité de contournement.

Autoriser : permet aux utilisateurs d’envoyer les documents.

Désactiver : n’applique aucun contrôle sur l’envoi de documents vers l’IA.

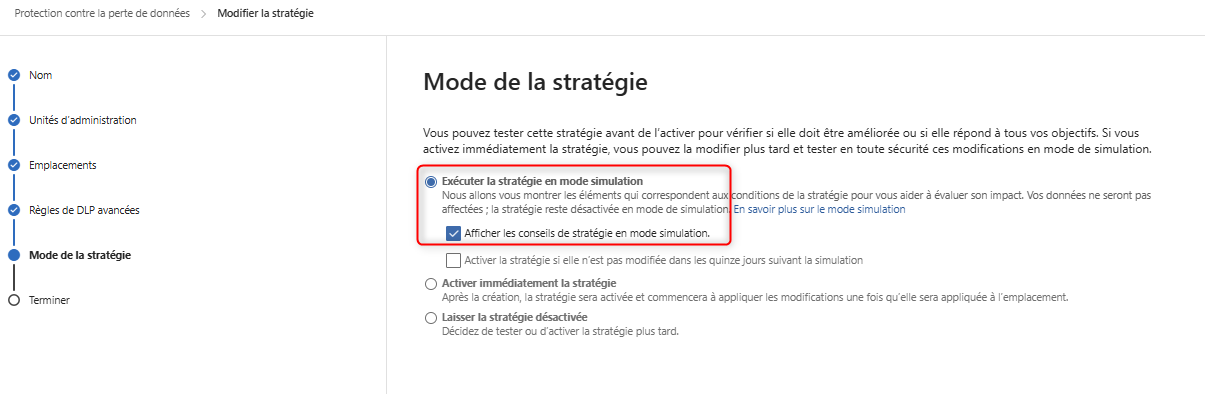

Avant de confirmer la création de votre configuration, il est fortement recommandé de l’exécuter en mode simulation ou sur un scope bien défini.

🎯 Analyse et détection

Les premiers résultats arrivent généralement sous 48 heures, mais il faut compter entre 15 jours et 1 mois pour obtenir une base d’analyse réellement exploitable.

- Solutions (1)

- DSPM pour l’IA classique (2)

- Rapports (3)

Plusieurs informations seront alors disponibles :

- Les IA visitées, comme ChatGPT, Gemini, Claude ou Copilot

- Les interactions sensibles par application d’IA

- Les interactions globales avec les IA

- Les fichiers labellisés envoyés vers des IA

Cela inclut aussi les cas où des données sensibles sont envoyées vers une IA, comme des numéros de carte bancaire, des informations médicales ou d’autres contenus protégés.

Conclusion

Comme vous l’avez compris, Microsoft Purview offre une approche très complète de la protection des données et constitue un pilier essentiel face aux nouveaux usages liés à l’IA.

Dans cet article, nous avons vu comment contrôler et auditer l’envoi de données vers les IA publiques directement depuis le navigateur.

L’IA peut être un formidable levier de collaboration et de productivité, mais elle peut aussi devenir un ennemi redoutable pour vos données si elle n’est pas encadrée correctement.