Les Sensitivity Labels, ou étiquettes de sensibilité, permettent de classifier, protéger et contrôler l’usage des données dans Microsoft 365.

Elles constituent aujourd’hui le socle de toute stratégie de sécurité moderne, notamment avec l’essor des outils collaboratifs et des IA.

🔐 Prérequis

Rôles nécessaires côté Azure

Rôle recommandé pour administrer les paramètres de conformité et de protection.

Permet de gérer les paramètres liés à la protection de l’information.

Je te vois prêt à dégainer le droit “Administrateur général” 😄

📜 Licences

La fonctionnalité Sensitivity Labels dépend également de la licence attribuée.

Voici les principales licences compatibles :

- Microsoft 365 : E5, A5, G5, E3, A3, G3, F1, F3, Business Premium, OneDrive for Business (Plan 2)

- Enterprise Mobility + Security : E3, E5

- Office 365 : E5, A5, E3, A3

- Azure Information Protection : Plan 1, Plan 2

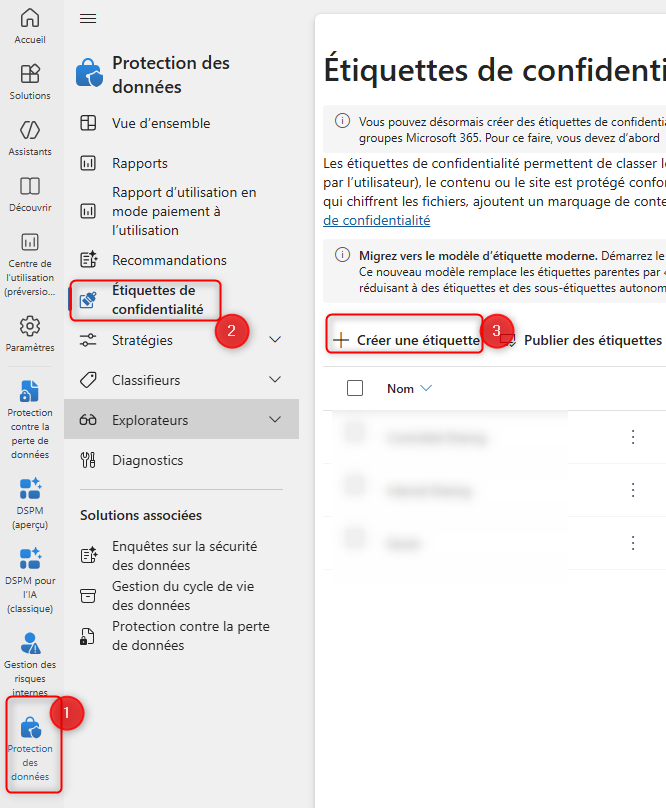

🛠️ Création de l’étiquette

Pour créer une étiquette, rendez-vous dans Protection des données (1), puis Étiquettes de confidentialité (2), et enfin cliquez sur Créer une étiquette (3).

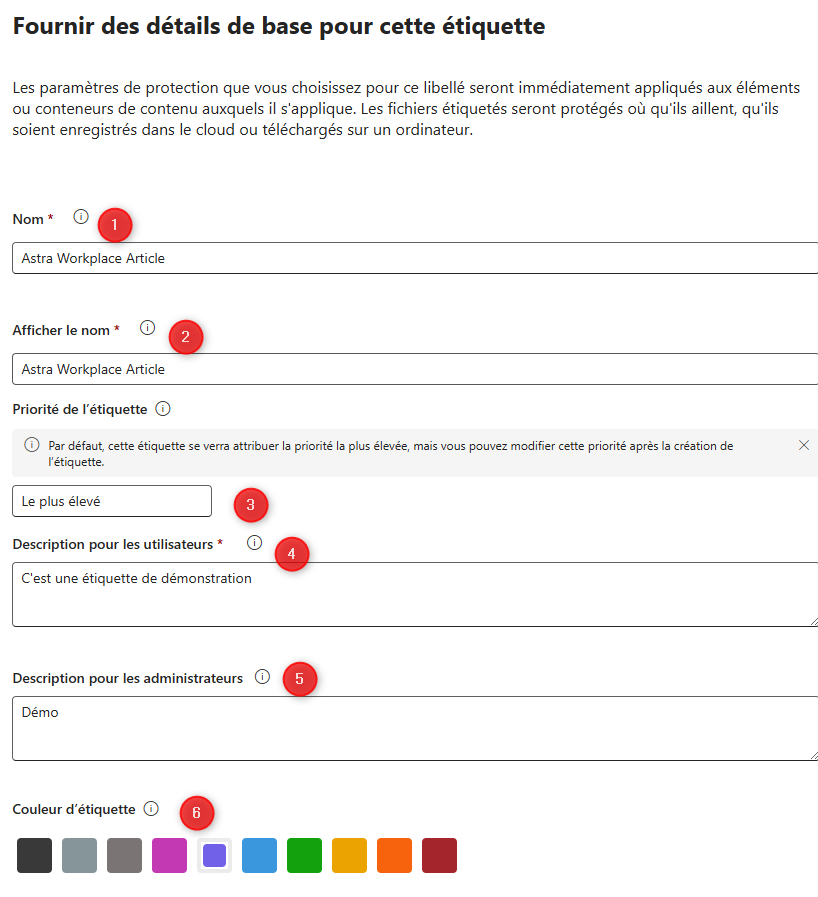

🔒 Informations générales

Il s’agit du nom interne de l’étiquette. Il est uniquement visible par les administrateurs dans le portail Purview.

C’est le nom visible par les utilisateurs dans les différentes applications Microsoft 365, comme Outlook, Word ou Excel.

Cette valeur détermine l’ordre de priorité entre plusieurs labels. Elle devient utile lorsque plusieurs règles peuvent s’appliquer sur un même contenu.

Cette description apparaît lorsque l’utilisateur survole l’étiquette.

Cette description apparaît uniquement dans le portail Purview.

La couleur aide à identifier visuellement le niveau de sensibilité.

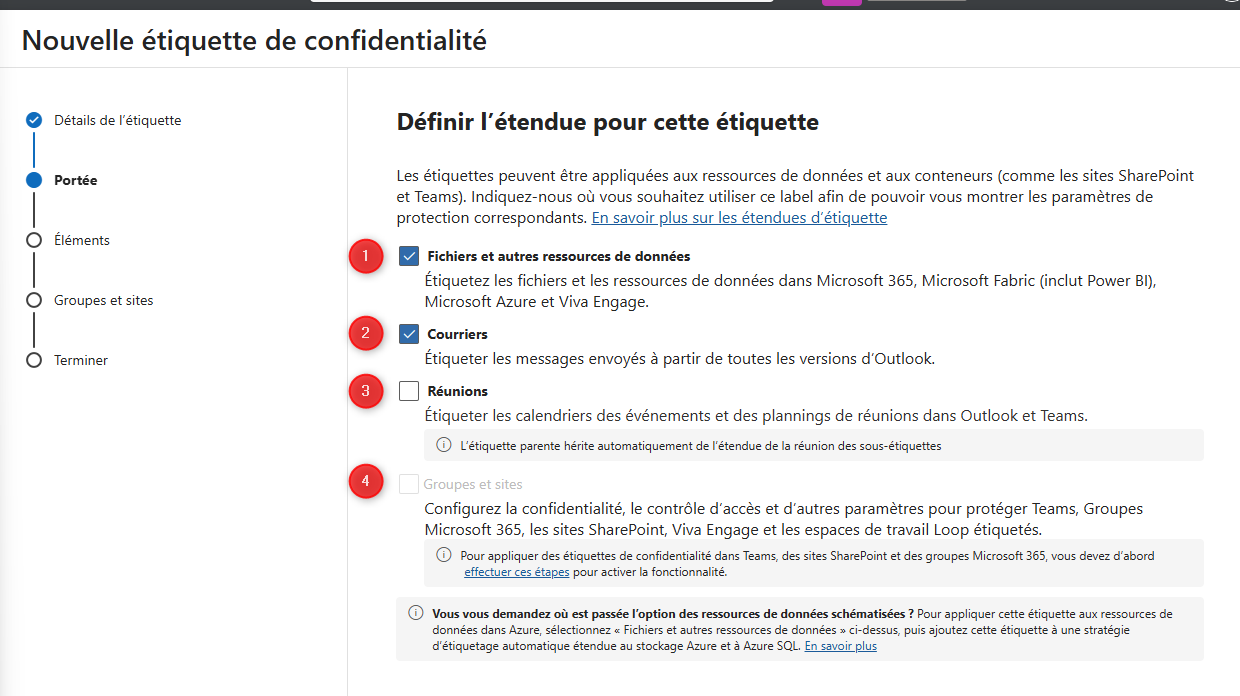

📂 L’étendue de l’étiquette

Le périmètre permet de définir où le label pourra être appliqué.

Les paramètres disponibles ensuite seront conditionnés par ce choix.

📄 Files (1)

Permet de protéger les documents :

- Word

- Excel

- PowerPoint

- Power BI

- PDF (une commande PowerShell doit être effectuée pour l’activer)

- …

Le label pourra :

- chiffrer le document

- ajouter un filigrane

- appliquer des restrictions d’accès

📧 Courriers (2)

Permet d’appliquer le label aux emails envoyés depuis Outlook.

Le label pourra :

- chiffrer les messages

- restreindre le transfert

- contrôler l’accès aux pièces jointes

📅 Réunions (3)

Permet d’appliquer une étiquette de sensibilité aux réunions planifiées dans Outlook et Microsoft Teams.

Cela inclut :

- les invitations de réunion

- les informations associées (titre, description…)

- certaines règles de sécurité liées à la réunion

Elle est moins utilisée que les labels sur fichiers ou emails, mais devient pertinente dans des contextes sensibles comme les réunions RH, direction ou les projets confidentiels.

- empêcher certaines équipes de communiquer entre elles

- restreindre les interactions dans Teams

- limiter l’accès aux informations sensibles

🏢 Groupes et sites (4)

Permet d’appliquer une étiquette de sensibilité directement aux containers Microsoft 365 :

- Microsoft Teams

- Sites SharePoint

- Groupes Microsoft 365

- Espaces Loop / Viva Engage

Ici, tu protèges un espace complet.

Concrètement :

- si un Team est public ou privé

- si le partage externe est autorisé

- si des invités peuvent accéder

- des règles de gouvernance globales

Les étiquettes appliquées aux groupes et sites permettent de mettre en place une gouvernance globale des espaces collaboratifs, là où les labels appliqués aux fichiers agissent à un niveau plus granulaire.

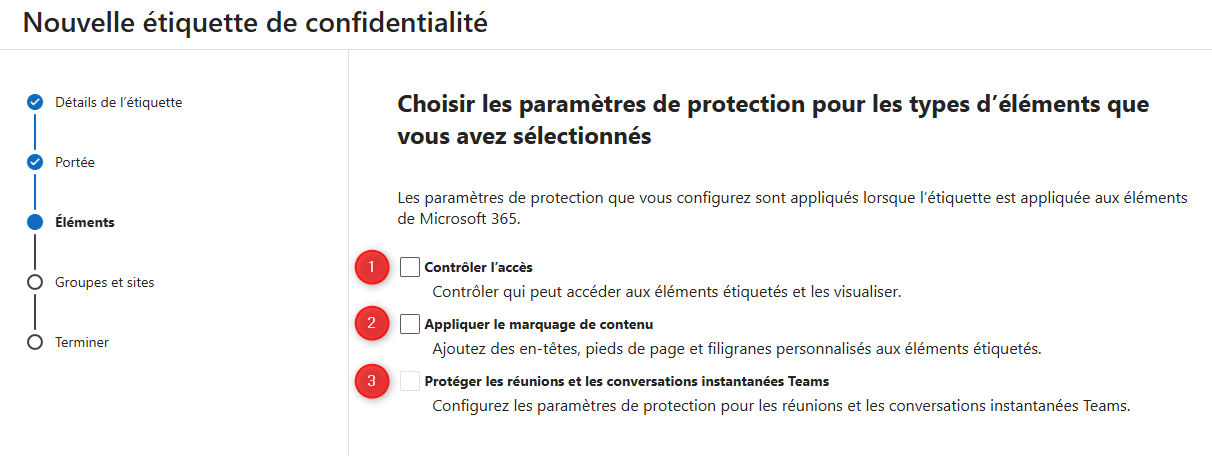

Execute-AzureAdLabelSync🔒 Paramètres de protection

Cette étape permet de définir comment les données seront protégées une fois l’étiquette appliquée.

🔐 Contrôler l’accès (1)

Permet de définir qui peut accéder aux éléments étiquetés et avec quels droits.

Cela inclut :

- la lecture du document

- la modification

- le partage

Un document labellisé pourra être :

- accessible uniquement à certains utilisateurs

- interdit au transfert

- protégé par chiffrement

🧾 Appliquer le marquage au contenu (2)

Permet d’ajouter des éléments visuels aux documents :

- un en-tête

- un pied de page

- un filigrane

💬 Protéger les réunions et les conversations Teams (3)

Permet d’appliquer des règles de protection aux :

- réunions Microsoft Teams

- conversations instantanées

Tu peux :

- restreindre l’accès à certaines réunions

- limiter le partage d’informations

- contrôler les participants

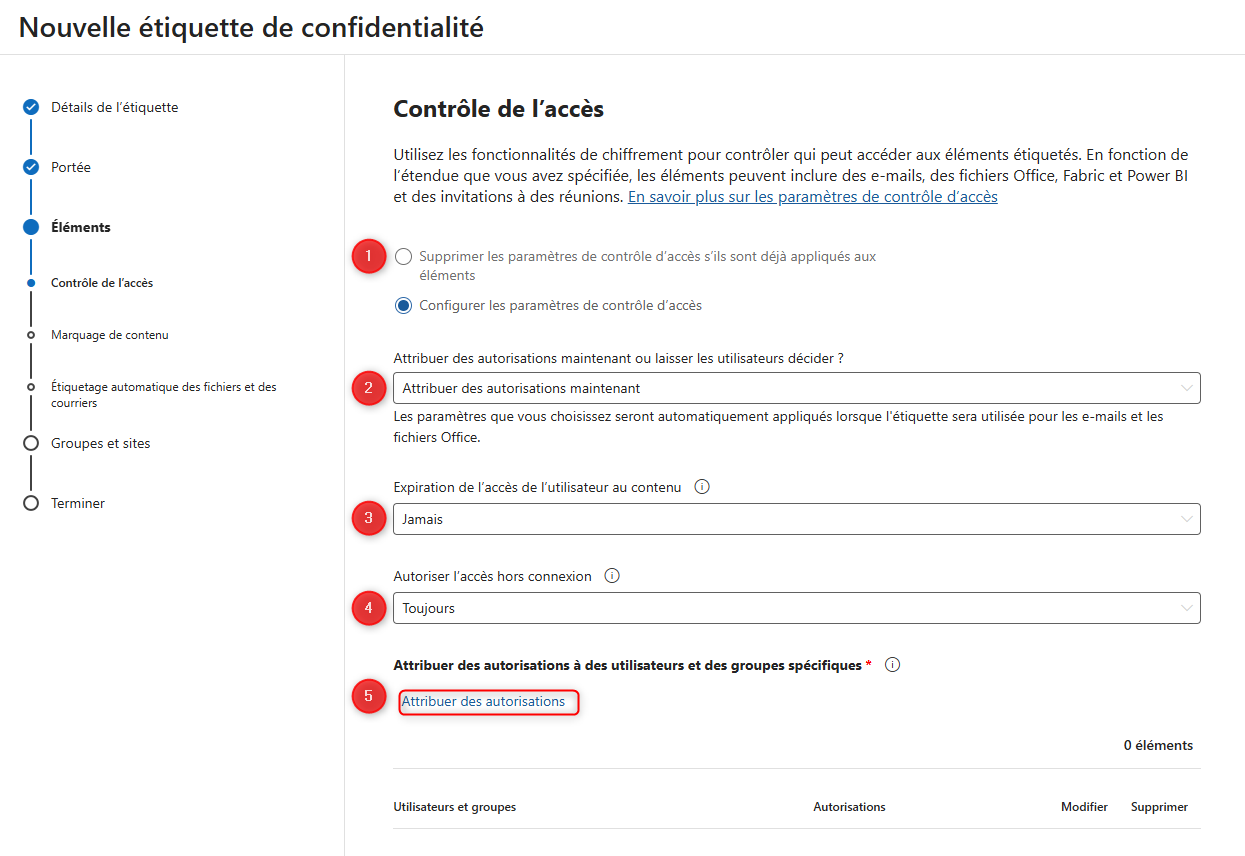

🔒 Contrôle de l’accès

Cette section permet de configurer le chiffrement des éléments étiquetés afin de contrôler précisément qui peut y accéder.

Le contrôle d’accès repose sur plusieurs règles :

- utilisateurs ou groupes autorisés

- niveau de permission (lecture, modification…)

- restrictions d’usage

🚫 Suppression des paramètres de contrôle d’accès (1)

En supprimant les paramètres de contrôle d’accès, tu désactives le chiffrement appliqué par l’étiquette.

L’étiquette devient alors uniquement :

- visuelle (filigrane, en-tête…)

- informative (classification des données)

🔑 Attribution des autorisations (2)

Deux approches sont possibles :

🔒 Attribuer des autorisations maintenant (recommandé)

Permet de définir directement les règles d’accès dans le label.

Tous les documents auront :

- les mêmes permissions

- le même niveau de sécurité

👤 Autoriser les utilisateurs à attribuer des autorisations

Permet de laisser l’utilisateur définir lui-même les accès au moment de l’application du label.

L’utilisateur choisit :

- qui peut accéder au document

- avec quels droits

⏳ Expiration de l’accès (3)

Permet de définir une durée de validité du document.

Tu peux :

- définir une date limite

- ou un nombre de jours d’accès

📡 Accès hors connexion (4)

Permet de contrôler l’accès aux fichiers lorsque l’utilisateur est hors ligne.

- autorisé → le document reste accessible sans connexion

- restreint → accès limité dans le temps

- bloqué → connexion obligatoire

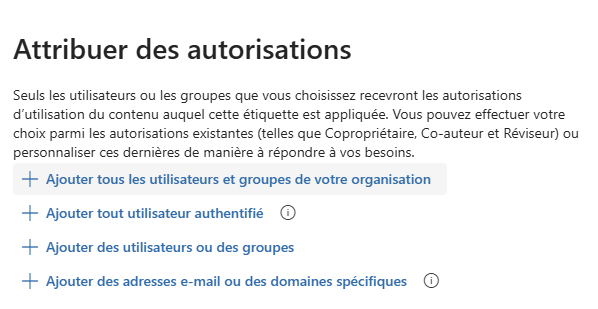

🔐 Attribuer des autorisations (5)

Permet de définir qui peut accéder aux fichiers étiquetés et avec quels droits.

Les autorisations vous permettent de savoir exactement ce que l’utilisateur peut faire avec ce document.

Vous avez même la possibilité, si les rôles proposés ne correspondent pas à votre contexte, de créer un rôle personnalisé.

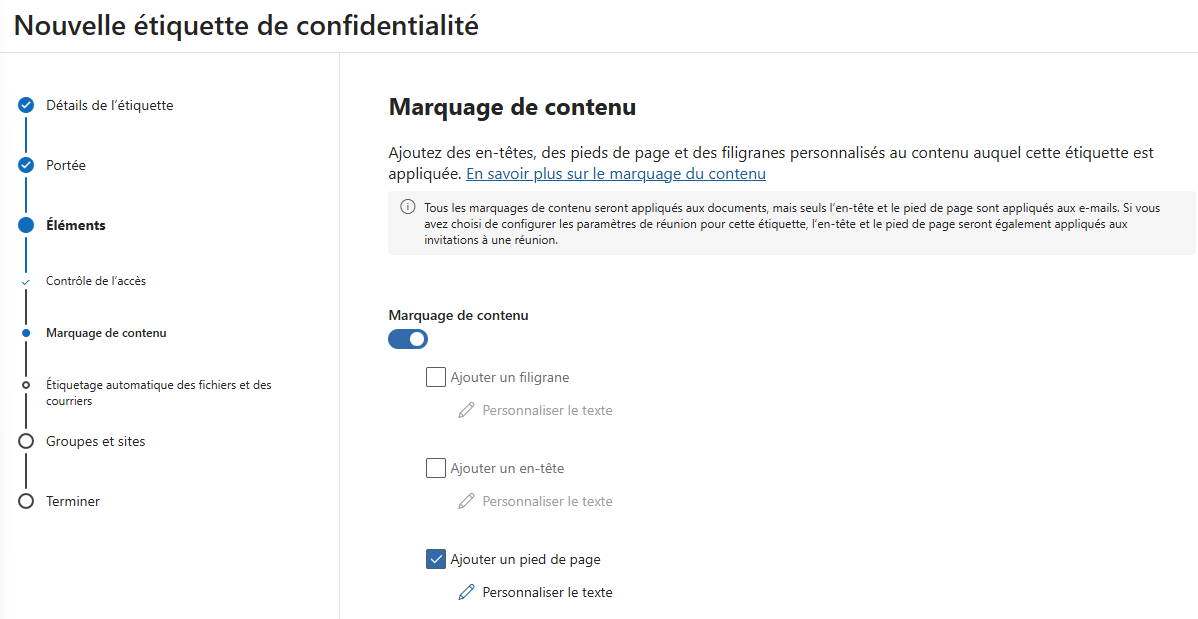

🧾 Marquage de contenu

Permet d’ajouter des éléments visuels aux contenus étiquetés comme un filigrane, un en-tête ou un pied de page.

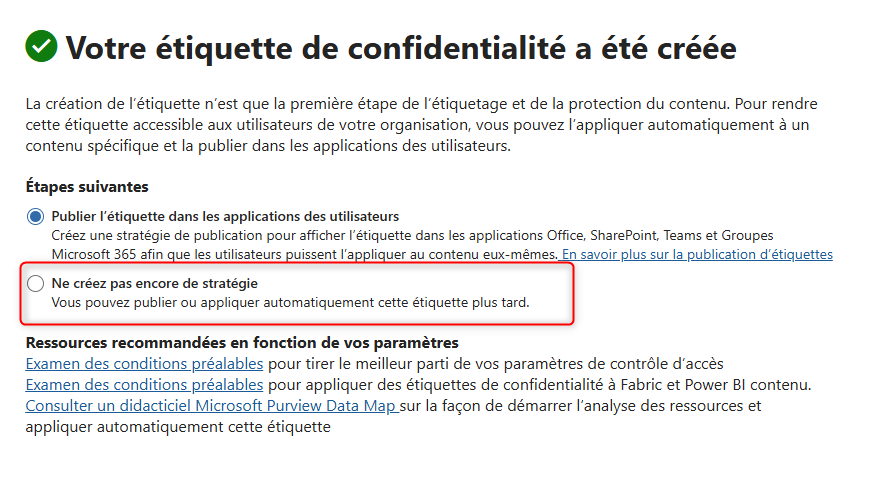

✅ Finalisation de l’étiquette

À la fin de la configuration, un récapitulatif de l’ensemble des paramètres définis est affiché.

C’est le moment idéal pour vérifier que :

- les règles de protection sont correctes

- les permissions sont cohérentes

- le niveau de sensibilité correspond bien à l’usage attendu

⚠️ Avant de publier

Avant de cliquer sur “Terminer”, il est recommandé de ne pas publier immédiatement vos étiquettes.

Il est préférable de publier l’ensemble de vos étiquettes dans une même stratégie.

Votre système de labellisation doit être simple et clair.

Évitez donc de créer trop d’étiquettes ou de sous-étiquettes.

- Public → données pouvant être partagées à l’externe

- Interne → données réservées à l’organisation

- Confidentiel → données sensibles, accès strictement contrôlé

Une fois vos labels prêts, il reste à les publier et les déployer auprès des utilisateurs.